(OroyFinanzas.com) – En el siguiente artículo escrito por Joel Monegro de Union Square Ventures, una de las empresas de capital riesgo más importantes del mundo, explica su visión sobre el desarrollo de la tecnología de cadena de bloques (blockchain) de Bitcoin [1]. Anteriormente ya publicamos en OroyFinanzas.com el primer texto sobre esta serie titulado: Ecosistema de soluciones de Cadena de Bloques de Bitcoin, y recomendamos su lectura, antes de leer el siguiente texto. A continuación reproducimos la traducción del segundo texto que es, al igual que el primero, de nivel avanzado para personas interesadas en la tecnología Bitcoin.

Imagine una base de datos global (o un conjunto de bases de datos mundiales) a la que cada aplicación se conecta. Esa es la idea general detrás de la Capa de Datos Compartidos (Shared Data Layer en inglés) que se compone de la cadena de bloques (blockchain) y otros protcolos de código abierto construidos encima de la cadena de bloques. Como su nombre indica, se trata de una capa de almacenamiento de datos que está descentralizada y abierta a todo el mundo.

¿Qué significa descentralizado y abierto?

Descentralizado significa que no hay una única entidad, persona o empresa propietaria de esta base de datos, y que es mantenida por millones de ordenadores o nodos en todo el mundo. También tú puedes ayudar a mantenerla, y tal vez incluso puedas ser pagado de forma automática por hacerlo, en relación a cómo tu ordenador contribuye a la red.

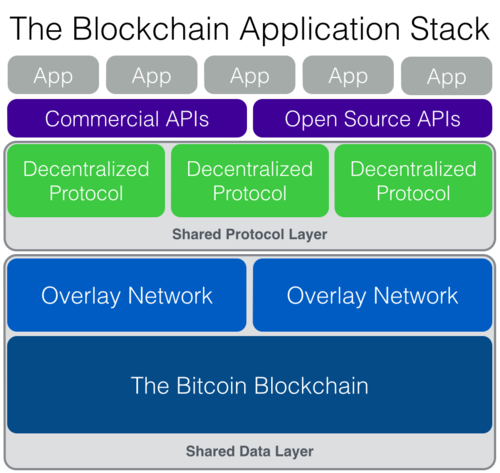

Esquema de la Acumulación de Aplicaciones de la cadena de bloques de Joel Monegro de Union Square Ventures

Abierta significa que cualquiera – ya sea una persona, una empresa o una aplicación – tiene acceso a esta base de datos. Tus datos personales son encriptados, y solo pueden ser descifrados e interpretados por aquellas personas a las que les das tu contraseña (o con mayor exactitud, tu clave privada). Puedes permitir que ciertas aplicaciones accedan a tus datos, pero ellas no los poseen y en cualquier momento puedes negarles el acceso, o cambiar a otros servicios competidores sin perder el control sobre tus datos.

Esto es posible gracias a la combinación de lo que llamo Redes Superpuestas (Overlay Networks) y la Cadena de Bloques (blockchain) [1] que forman el Shared Data Layer.

Almacenamiento de datos en la cadena de bloques

En 2013, se introdujo una nueva característica en el protocolo Bitcoin que nos permite hacer precisamente eso: crear una clase especial de transacción (llamada una transacción OP_RETURN) en cuyo interior se pueden incrustar pequeñas cantidades de datos, 40 bytes, en las transacciones. Originalmente estaba destinado a ser utilizado para la fijación de la información contextual de las transacciones Bitcoin, tales como la información de envío. Una manera más creativa de utilizar esta función es crear la transacción más pequeña posible (0.00000001 BTC, o lo que se conoce como un Satoshi, más los costes de transacción) y añadir la información que quieras y que puede caber en ese espacio de 40 bytes.

Debido a que cadena de bloques es fantástica para sellar el tiempo y el consenso distribuido (lo que significa que la mayoría de los nodos de la red están de acuerdo en que una pieza de información es verdadera – en el caso de Bitcoin, información transaccional y el momento en el que se ha realizado), se puede aprovechar esta ventaja de la irreversibilidad de la información guardada en la misma para mantener un registro permanente de otra cosa.

40 bytes no es mucho, pero muchas veces las limitaciones se convierten en catalizadores de la creatividad. Una de las primeras interesantes aplicaciones que utilizaron esta función fue Proof Of Existence [2]. Dado que cualquier archivo, crea un hash [3] del mismo – básicamente una ID única de identificación en lugar de todo el archivo – y lo inserta en la cadena de bloques. En el futuro, se puede utilizar esa marca de tiempo de la transacción y el hash almacenado en ella para probar que existió ese archivo tal y como es, comparando el hash almacenado en la cadena de bloques con el hash del archivo que tienes en tu poder. Si coinciden, tienes la prueba de que ese archivo existía en el momento de la transacción.

Otra aplicación, más orientada al consumidor, que se ha creado es Blocksign, que es un servicio de firma digital similar a DocuSign o Hellosign, que utiliza la misma técnica para almacenar documentos firmados en la cadena de bloques.

Ambos son usos interesantes pero relativamente triviales de las transacciones OP_RETURN. Afortunadamente, los desarrolladores de todo el mundo están creando formas más originales para la usabilidad de esos 40 bytes.

Deficiencias de la cadena de bloques de Bitcoin

Muchos miembros del ecosistema Bitcoin han mostrado preocupación (legítima) con respecto al uso excesivo de las transacciones OP_RETURN para almacenar datos en la cadena de bloques. Las principales son que aumentarán las tasas de los mineros; se llenará la cadena de bloques con información poco útil; y los largos tiempos de confirmación de las transacciones.

Se puede almacenar información en las transacciones Bitcoin más pequeñas, pero todavía hay que pagar a los mineros que hacen el trabajo de confirmarlas y registrarlas en la cadena de bloques. La cuota mínima es de 0.0001 BTC, poco menos de 0.04 USD en este momento. Puede que no parezca mucho, pero esta cuota aumenta junto con la subida del precio de Bitcoin y escribir muchos registros (digamos, 500 millones de tweets al día) es muy caro. Algunos también creen que la creación de estas pequeñas transacciones con los propósitos de almacenamiento de información no transaccional ponen una presión innecesaria en la red y hace que la cadena de bloques se infle. Por último, se tarda unos 10 minutos para que una transacción se confirme y se registre en la cadena de bloques, que ciertamente no es lo suficientemente rápido para las necesidades de las aplicaciones modernas.

Todas éstas son preocupaciones válidas, y tradicionalmente la manera de abordarlas ha sido creando bifurcaciones (forks) y nuevas criptomonedas [4] y protocolos [5] con tiempos de confirmación más rápidos, almacenamiento adicional, etc. Sin embargo, también muchos equipos han estado desarrollando maneras creativas a esto, a través de la creación de Redes Superpuestas (Overlay Networks) que hacen un uso moderado de la cadena de bloques, utilizándlos solamente para las operaciones más críticas. Creo que éste es el enfoque correcto, e históricamente ha funcionado para diferentes protocolos, como recientemente Chris Dixon [6] afirmó en un tweet:

“Muchas personas trataron de bifurcar IP, TCP, HTTP, SMTP, etc., pero resultó que era mejor construir en la parte superior. Lo mismo con BTC.” Chris Dixon (@cdixon), 13 de octubre 2014 [7]

Redes Superpuestas (Overlay Networks)

Las Redes Superpuestas (Overlay Networks) son sistemas que extienden (o complementan) la cadena de bloques de Bitcoin con funcionalidades adicionales, tales como el almacenamiento de ciertos tipos de datos o incluso archivos. Junto con la cadena de bloques, forman la Capa de Datos Compartidos (Shared Data Layer).

Inicialmente, los desarrolladores bifurcaron el protocolo Bitcoin, para ampliarlo a soportar nuevas características, y crean una criptomoneda alternativa (una Altcoin) [8] con su propia cadena de bloques. Sin embargo, es cada vez más evidente que hay muchas ventajas en la superposición en la parte superior de la cadena de bloques de Bitcoin. Con ello se puede beneficiar de su liquidez y de los importantes efectos de red – que no se obtienen al configurar una nueva criptomoneda con una cadena de bloques separada.

“Red Superpuesta” es intencionalmente un término amplio. La mayoría de estos sistemas todavía están surgiendo y están obligados a tener arquitecturas muy diferentes. Independientemente de la forma que adopten, lo que tienen en común es su conexión con la cadena de bloques de Bitcoin para servir su propósito (por ejemplo, mediante el uso de BTC como un token [9] de incentivo, sellado de tiempo del trabajo, la validación de datos, etc.) y que son, al igual que la cadena de bloques, descentralizados y accesibles para cualquiera.

Estar enlazado a la red Bitcoin es una manera eficaz de desarrollar tu propia moneda (que algunos llaman Metacoins [10]) y el protocolo sin tener que crear una cadena de bloques propia. Counterparty [11]y Mastercoin [12] son dos ejemplos de ello. La documentación del protocolo de Counterparty [13] hace un gran trabajo en explicar cómo funciona y cuál es su conexión con Bitcoin. En esencia, a pesar de que Counterparty tiene su propia moneda (XCP), cada transacción XCP está respaldada por una pequeña transacción BTC. Mastercoin no es exactamente lo mismo, pero funciona de una manera similar.

Otro enfoque es usar Sidechains [14]. Blockstream [15] es la empresa que está desarrollando la tecnología para hacer que esto sea posible. La idea general es que las cadenas laterales, en teoría, permitirán a los desarrolladores crear sus propias criptomonedas con usos específicos, o Sidecoins, con sus propias cadenas de bloques, pero que, a diferencia de las Altcoins, se pueden transferir libremente entre la cadena de bloques de Bitcoin y su propia cadena de bloques, beneficiándose así de la liquidez de Bitcoin.

Es demasiado pronto para afirmar si las cadenas laterales tendrán éxito o no, pero que el equipo de Blockstream haya conseguido cerrar una ronda de capital semilla de 21 millones de dólares [16] recientemente, les dará una oportunidad para demostrarlo. Si estás interesado en aprender más, su white paper ofrece un análisis en profundidad [17], aunque se trata de una explicación muy técnica del sistema.

Un último ejemplo de una red superpuesta es Factom [18], una “capa de datos para la cadena de bloques” que se puede utilizar para codificar y auditar grandes cantidades de registros en tiempo real. Factom es una red independiente con sus propios nodos que hacen uso de las Tablas Hash Distribuidas (Distributed Hash Tables) para el almacenamiento de datos, que es ordenado periódicamente y se registran en la cadena de bloques de Bitcoin en diferentes momentos. Hay diferentes aspectos de este enfoque que lo hace útil para ciertas aplicaciones, y no tanto para otras, pero es un gran ejemplo de los tipos de superposiciones que se pueden construir.

Hay un montón más de ejemplos emergentes de Redes Superpuestas (Overlay Networks), y sospecho que veremos muchos más sofisticados que se crearán en los próximos años (una superposición que me gustaría ver es una base de datos compatible con MongoDB descentralizada). Un suministro abundante de estas superposiciones – cada una ofreciendo diferentes servicios – dará a los desarrolladores acceso instantáneo a bajo costo, e infraestructuras seguras y descentralizadas para sus aplicaciones.

Propiedad de datos personales y seguridad

Uno de los conceptos más importantes detrás de Acumulación de Aplicaciones de la Cadena de Bloques (The Blockchain Application Stack) es la propiedad de los datos personales y la inversión del modelo de usuario en las aplicaciones de Internet. Vamos a ampliar la información sobre este tema a medida que avancemos en estos textos, pero quiero referirme brevemente a las preocupaciones sobre el almacenamiento de datos personales o confidenciales almacenados en lo que se convertirá en una base de datos global mantenida por millones de ordenadores desconocidos.

La respuesta corta es la encriptación. Sí, la información almacenada en Dropbox podría cifrarse – pero Dropbox tiene las claves de cifrado y tiene acceso a tus archivos. Si Dropbox es hackeada, tus datos se ven comprometidos.

En virtud de esta acumulación, el modelo de datos de usuario se invierte: en vez de que un tercero sea el que se encargue de almacenar tus datos y tus claves, la red es la que se encarga de mantener tus datos y tu eres el que tienes tus claves. Nadie puede acceder a ella sin tu permiso, y tienes el control total. Las solicitudes se reducen a las finas interfaces en la parte superior de tus datos y, a través de protocolos comunes, diferentes aplicaciones pueden interactuar entre sí. Al igual que ocurre cuando enviamos un e-mail desde Gmail a alguien de Yahoo Mail, podrás leer los mensajes de amigos sin necesidad de utilizar las mismas aplicaciones que ellos usan.

Hay un argumento para afirmar que los usuarios no quieren – o incluso no deben – tener tanto control, pero creo que hay un punto más importante en el que debemos pensar. No se trata de si los usuarios deberían ser capaces de tener el control, más bien, se trata de si pueden, si quieren. La gran mayoría optará por que sea un tercero el custodio de sus claves privadas, como lo hace Coinbase. Pero Coinbase cederá de nuevo las claves si las solicitas, lo que te permite que puedes cambiar a otro servicio – o guardar tu propia cartera- y tu saldo se mantendrá intacto.

No puedo esperar a que este modelo se extienda más allá de Bitcoin en todos los otros servicios de Internet.

En la próxima entrada hablaré de la Capa de Protocolo Compartida.

Fuente: JM [19]

© OroyFinanzas.com